Grundlegende Regeln (früher als Systemregeln bezeichnet) sind Regeln der Erweiterten Firewall, die den Netzwerkverkehr für die gängigsten Verbindungsarten in Bezug auf bestimmte Systemfunktionen steuern.

Wir empfehlen, Ihre grundlegenden Regeln nur dann zu ändern, wenn dies unbedingt erforderlich ist. In den meisten Fällen erstellt die Erweiterte Firewall optimale Regeln ohne Benutzereingabe.

Aufrufen der grundlegenden Regeln

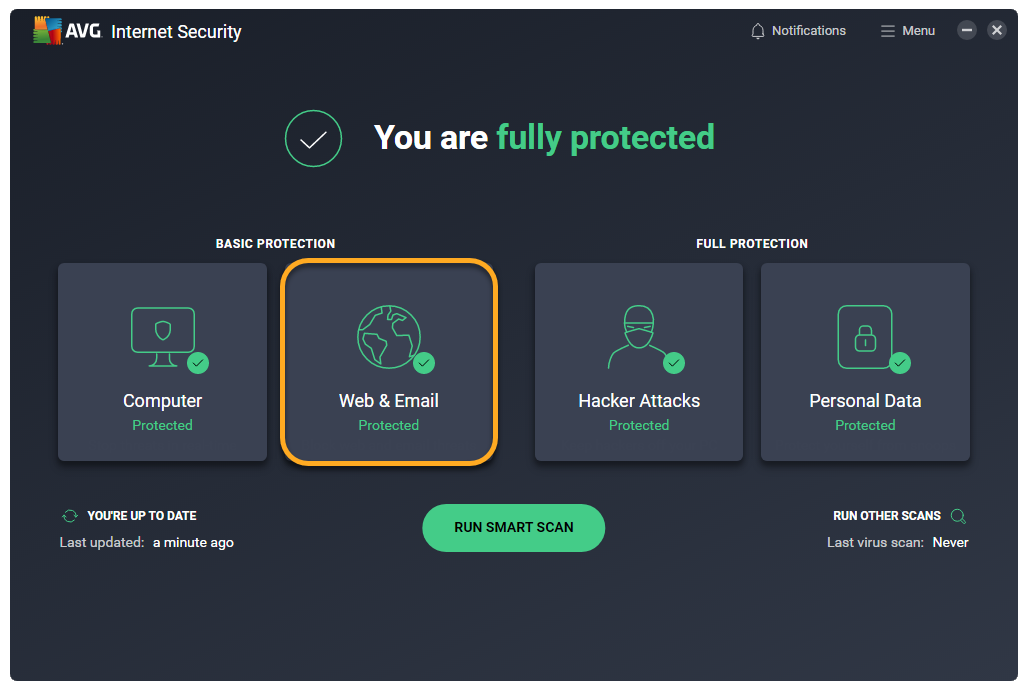

- Öffnen Sie AVG AntiVirus und klicken Sie im Hauptfenster der Anwendung auf die Kachel Internet und E-Mail.

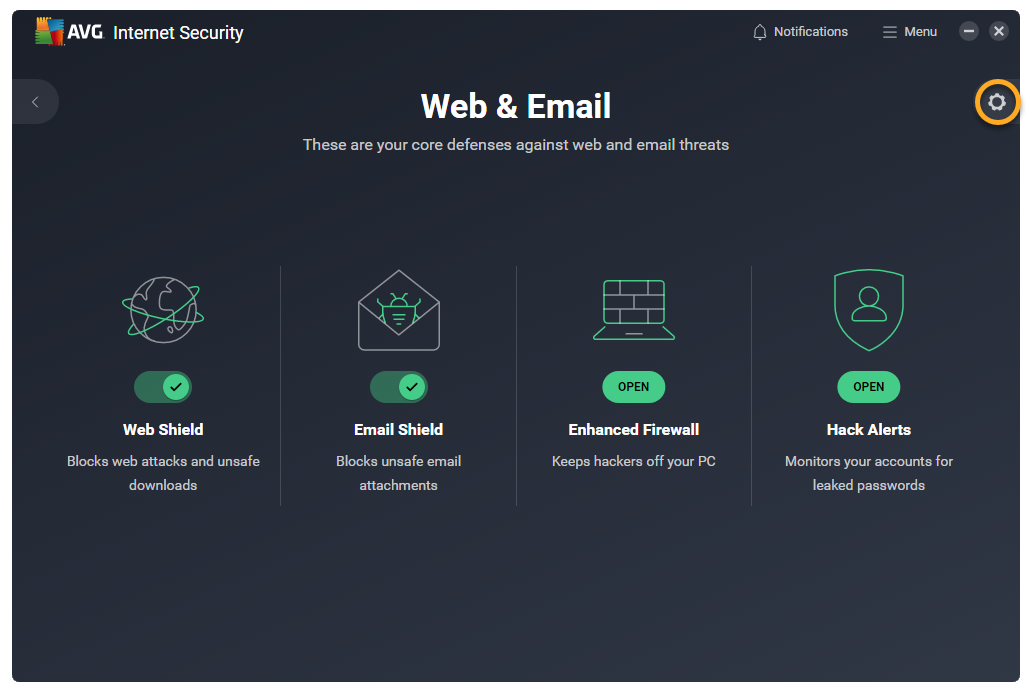

- Klicken Sie auf

Einstellungen (das Zahnradsymbol) in der rechten oberen Ecke des Bildschirms.

Einstellungen (das Zahnradsymbol) in der rechten oberen Ecke des Bildschirms.

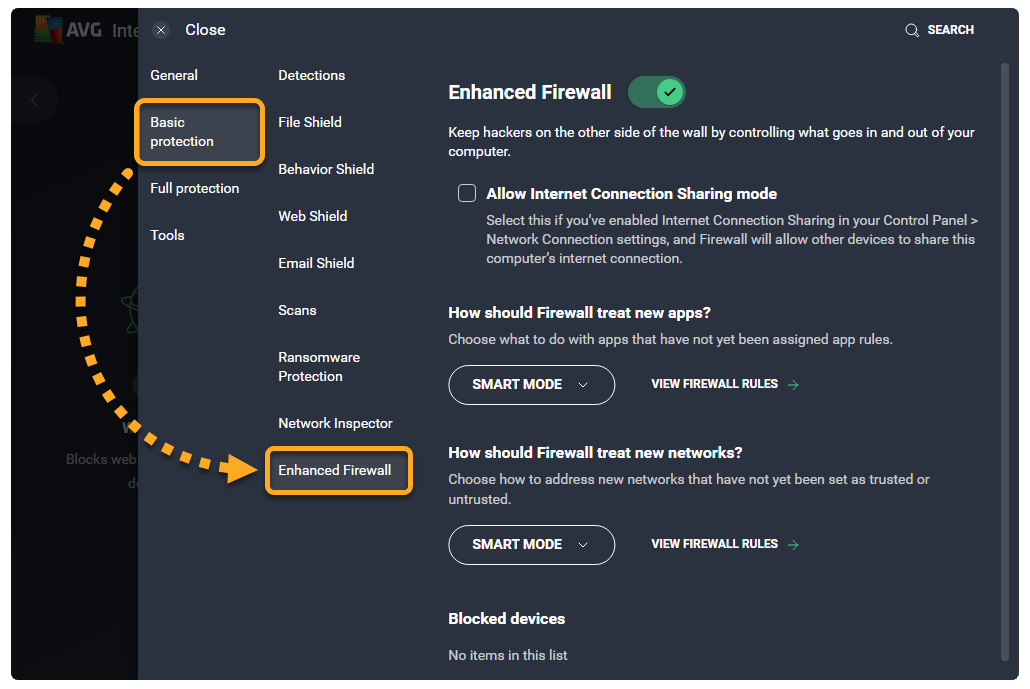

- Klicken Sie im linken Bereich auf Basisschutz ▸ Erweiterte Firewall.

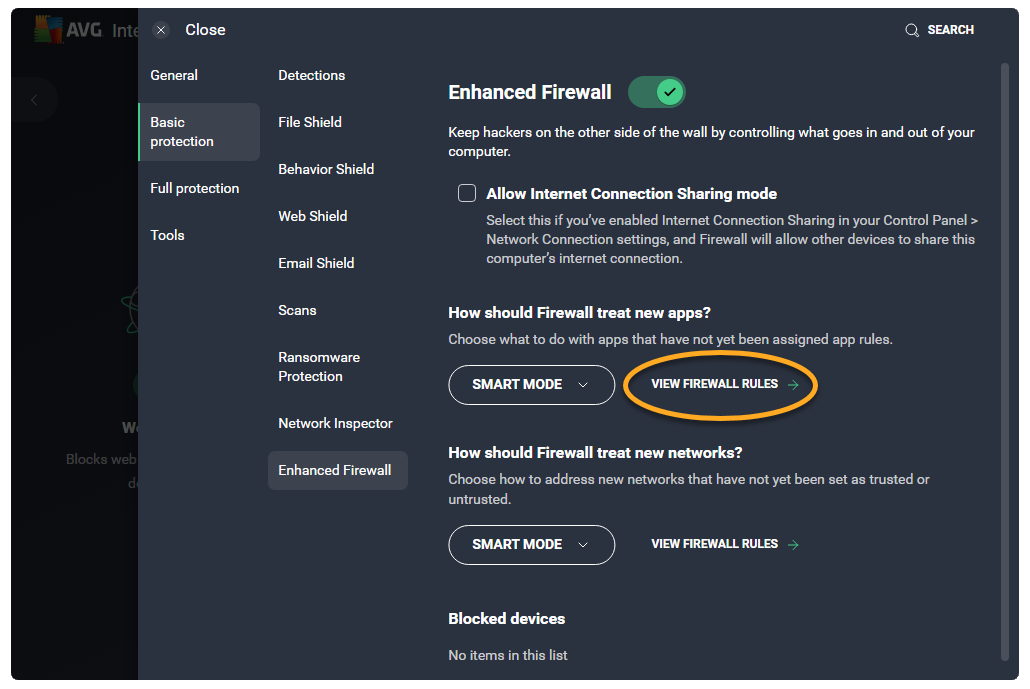

- Klicken Sie auf Firewall-Regeln anzeigen.

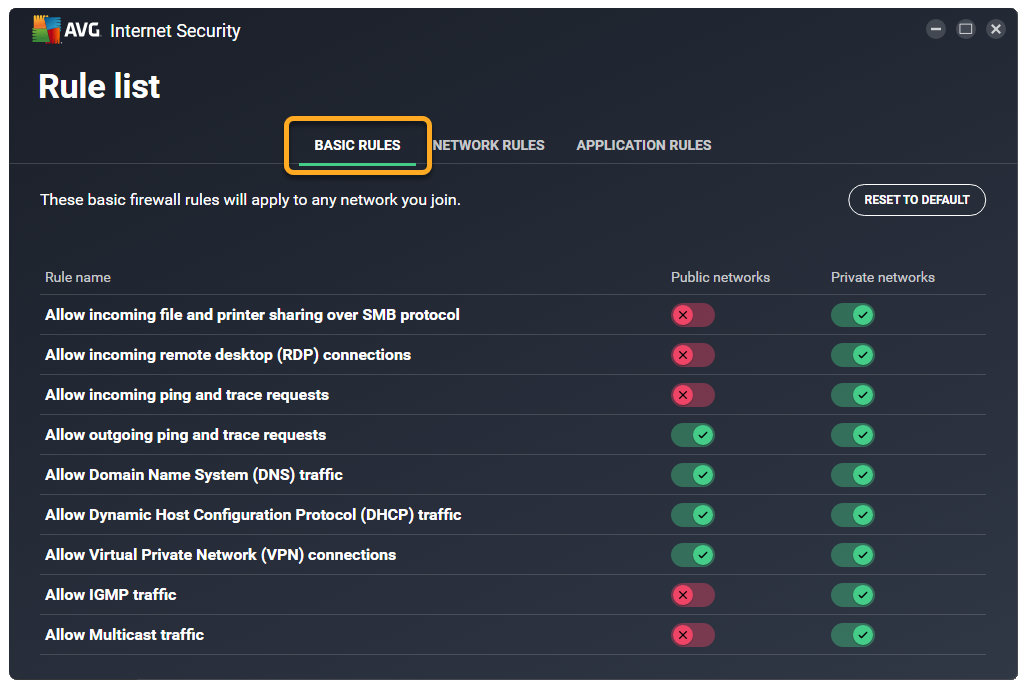

- Wählen Sie die Registerkarte Grundlegende Regeln.

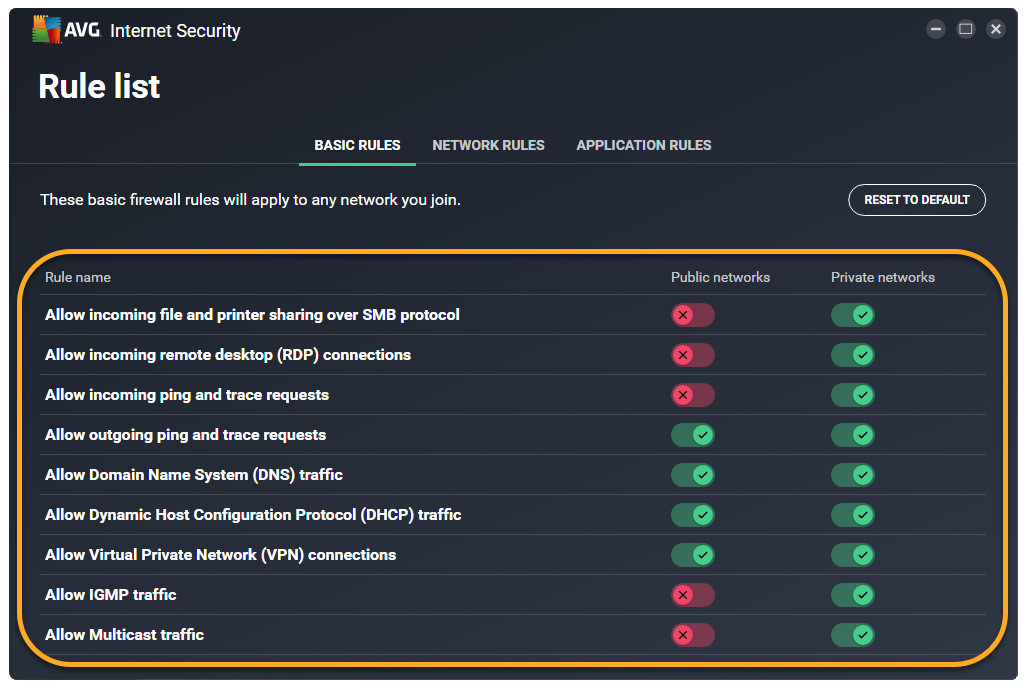

Im Bildschirm „Grundlegende Regeln“ können Sie jede Regel separat für öffentliche (nicht vertrauenswürdige) und private (vertrauenswürdige) Netzwerke aktivieren oder deaktivieren.

Konfigurieren der grundlegenden Regeln

Konfigurationsänderungen im Bildschirm Grundlegende Regeln haben direkte Auswirkungen auf die Regeln, die im Bildschirm für Netzwerkregeln konfiguriert sind. Wenn Sie eine grundlegende Regel ändern, beeinflusst dies möglicherweise mehrere Netzwerkregeln.

Im Bildschirm für grundlegende Regeln sind folgende Optionen verfügbar:

- Freigabe für eingehende Dateien und Druckaufträge über das SMB-Protokoll zulassen: Ermöglicht anderen PCs im Netzwerk den Zugriff auf freigegebene Ordner und Drucker auf Ihrem PC.

- Eingehende RDP-Verbindungen (Remote Desktop Protocol) zulassen: Ermöglicht anderen PCs im Netzwerk Fernzugriff und Fernsteuerung des PCs, wenn der Remotedesktop-Dienst aktiviert ist.

- Eingehende Ping- und Trace-Anforderungen zulassen: Autorisiert eingehende Internet Control Message (ICMP)-Nachrichten. ICMP wird typischerweise von Systemwerkzeugen wie ping oder tracert zu Diagnose- oder Kontrollzwecken bei der Fehlerbehebung von Verbindungsproblemen verwendet.

- Ausgehende Ping- und Trace-Anforderungen zulassen: Autorisiert ausgehende Internet Control Message Protocol (ICMP)-Nachrichten. ICMP wird in der Regel beim Beheben von Verbindungsproblemen mithilfe von System-Tools wie den Befehlen ping oder tracert für Diagnose- oder Steuerungszwecke verwendet.

- DNS-Datenverkehr (Domain Name System) zulassen: Autorisiert die Kommunikation mit Domain Name Servern, sodass Ihr PC die IP-Adressen der von Ihnen besuchten Websites erkennen kann.

- DHCP-Datenverkehr (Dynamic Host Configuration Protocol) zulassen: Autorisiert die Kommunikation über das Dynamic Host Configuration Protocol (DHCP), das jedem Gerät in Ihrem Netzwerk automatisch eine IP-Adresse und andere Netzwerkkonfigurationsparameter zuweist, damit die Geräte mit anderen Netzwerken kommunizieren können.

- VPN-Verbindungen (Virtual Private Network) zulassen: Autorisiert Verbindungen zu einem virtuellen privaten Netzwerk (VPN) auf Basis einer Kombination aus dem Layer 2 Tunneling-Protokoll und der Internetprotokollsicherheit.

- ICMP-Datenverkehr zulassen: Autorisiert die Multicast-Kommunikation unter Verwendung des Internet Group Management Protocol (IGMP), die von einigen Medienstreaming-Diensten für eine effizientere Nutzung von Ressourcen bei Aktivitäten wie Video-Streaming und Spielen benötigt wird.

- Multicast-Datenverkehr zulassen: Erlaubt Anwendungen und Diensten das Medienstreaming an mehrere Empfänger in einer einzigen Übertragung, was z. B. für Videokonferenzen erforderlich ist.

- AVG Internet Security 23.x für Windows

- AVG AntiVirus FREE 23.x für Windows

- Microsoft Windows 11 Home/Pro/Enterprise/Education

- Microsoft Windows 10 Home/Pro/Enterprise/Education – 32-/64-Bit

- Microsoft Windows 8.1 Home/Pro/Enterprise/Education – 32-/64-Bit

- Microsoft Windows 8 Home/Pro/Enterprise/Education – 32-/64-Bit

- Microsoft Windows 7 Home Basic/Home Premium/Professional/Enterprise/Ultimate – Service Pack 1 mit benutzerfreundlichem Rollup-Update, 32-/64-Bit